Este fin de semana en un curso el profesor comentaba que los ficheros mp3 se degradaban con el uso y terminaban dando problemas como cortes y que era mejor usar otros formatos como WAV o FLAC. Me sorprendió lo comentado, ya que según mi entendimiento, cuando abres un fichero mp3, este se carga en memoria (RAM) y desde ahí se realiza todo el proceso de descompresión.

Así que el objetivo de este post es el de comprobar y demostrar lo comentado. Esto también me sirve para corroborar a nivel de perito informático qué ocurre con la reproducción de ficheros de audio, vídeo y fotografías (el concepto es el mismo).

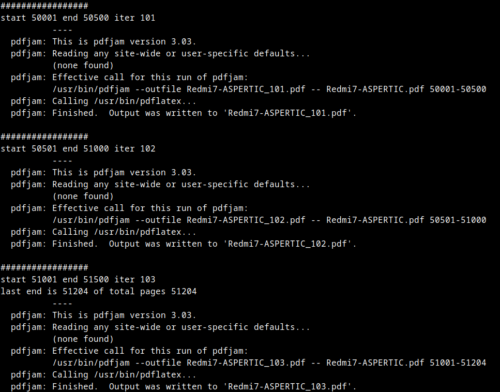

Para ello voy a usar un script que reproduzca 100 veces un clip de audio y compruebe en cada reproducción el hash del fichero.

Antes de empezar voy a instalar sox y libsox-fmt-mp3 para reproducir el mp3 en consola

# apt install sox libsox-fmt-mp3

Y voy a usar el siguiente script

$ vi play_mp3_and_check_hash.sh

#!/bin/bash

AUDIO_FILE=duck_quack.mp3

for ((i=1;i<=100;i++));

do

SUM=`md5sum ${AUDIO_FILE}`

echo "Loop number: ${i}, hash is: ${SUM}"

play -q ${AUDIO_FILE} 2>/dev/null

done

Le doy permisos y lo ejecuto

$ chmod +x play_mp3_and_check_hash.sh $ ./play_mp3_and_check_hash.sh Loop number: 1, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 2, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 3, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 4, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 5, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 [...] Loop number: 97, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 98, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 99, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3 Loop number: 100, hash is: 50c8fa8d674e6598951ab69bf2596c5d duck_quack.mp3

Y la conclusión es que, …